FGO柳生但马守不知道如何打?不知道小伙伴们看过来!

FGO这款游戏相信很多的小伙伴们都是知道的,在这款游戏里面玩家们是有很多的任务需要做的,而且有一个就是需要去挑战7名剑豪,而且今天小编我要跟各位小伙伴们所说的就是在7位剑豪里面的第5位柳生但马守,很多的小伙伴们是不是都对他非常的熟悉了,接下来小编我就来跟你们说一说这个如何去...

2024-01-10

如何使用mysql完成excel中的数据生成

Excel是数据分析中最常用的工具,本篇文章通过mysql与excel的功能对比介绍如何使用mysql完成excel中的数据生成,数据清洗,预处理,以及最常见的数据分类,数据筛选,分类汇总,以及数据透视等操作。本篇文章我们介绍第5,6,7部分内容,数据提取,数据筛选以及数据汇总及透视。 5,数据提取第五部...

2024-01-10

php实现多站点共用session实现单点登录的方法详解

本文实例讲述了php实现多站点共用session实现单点登录的方法。分享给大家供大家参考,具体如下:最近闲来无事,总结整理下单点登录的问题。单点登录的基本原理为:客户端共享sesionid,服务器端共享session信息。通过共同的sessionid在服务器端获得相同session信息,即可达到单点登录(即多站点共享...

2024-01-10

微信小程序请求前置的方法详解

问题因为我们有的页面是在onload中去请求数据回来再渲染视图,如果我们可以将请求数据这一步提前到小程序页面跳转前做,就可以早一点把数据请求回来,优化的效果取决于页面跳转所需的时间。需求需要一种请求前置方法充分利用跳转的时间,预先请求接口数据,但是要尽量减少对旧项目的改...

2024-01-10

vue 解决provide和inject响应的问题

官网上说provide 和 inject 绑定并不是可响应的。这是刻意为之的。然而,如果你传入了一个可监听的对象,那么其对象的属性还是可响应的。provide:Object | () => Object(一个对象或返回一个对象的函数)inject:Array | { [key: string]: string | Symbol | Object }(一个字符串数组,或一个对象,对象的 key 是本地的...

2024-01-10

在springboot中对kafka进行读写的示例代码

springboot对kafka的client很好的实现了集成,使用非常方便,本文也实现了一个在springboot中实现操作kafka的demo。1.POM配置只需要在dependencies中增加 spring-kafka的配置即可。完整效果如下:<parent> <groupId>org.springframework.boot</groupId> <artifactId>spring-boot-starter-parent</artifactId> <version>1.5.4.R...

2024-01-10

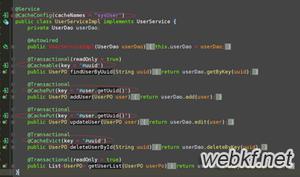

详解Spring极速集成注解redis实录

Redis 做为基于内存的 Key-Value 数据库,用来做缓存服务器性价比相当高。官方推出的面向 Java 的 Client Jedis,提供了很多接口和方法,可以让 Java 操作使用 Redis。Spring Data Redis 为 Spring 团队对 Jedis 进行了封装,集成 Jedis 的一些命令和方法。本文重点描述集成过程,能让你迅速的通过 spring-data-redis 将 red...

2024-01-10

Spring MVC 与 CORS跨域的详细介绍

1. CORS 简介同源策略(same origin policy)是浏览器安全的基石。在同源策略的限制下,非同源的网站之间不能发送 ajax 请求的。为了解决这个问题,w3c 提出了跨源资源共享,即 CORS(Cross-Origin Resource Sharing)。CORS 做到了两点:不破坏即有规则服务器实现了 CORS 接口,就可以跨源通信基于这两点,CORS ...

2024-01-10

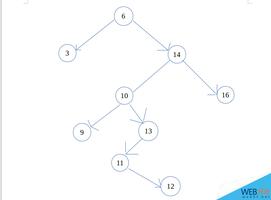

Java 实现二叉搜索树的查找、插入、删除、遍历

由于最近想要阅读下JDK1.8 中HashMap的具体实现,但是由于HashMap的实现中用到了红黑树,所以我觉得有必要先复习下红黑树的相关知识,所以写下这篇随笔备忘,有不对的地方请指出~学习红黑树,我觉得有必要从二叉搜索树开始学起,本篇随笔就主要介绍Java实现二叉搜索树的查找、插入、删除、遍历...

2024-01-10

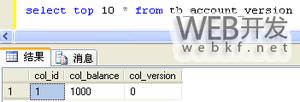

Java的Hibernate框架数据库操作中锁的使用和查询类型

Hibernate与数据库锁一、为什么要使用锁?要想弄清楚锁机制存在的原因,首先要了解事务的概念。事务是对数据库一系列相关的操作,它必须具备ACID特征:A(原子性):要么全部成功,要么全部撤销。C(一致性):要保持数据库的一致性。I(隔离性):不同事务操作相同数据时,要有各自的...

2024-01-10

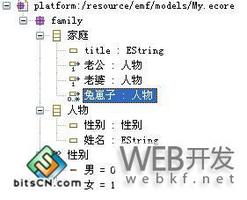

EMF编程使用

看到eclipse3.2里面的GMF, 觉得比较有趣,底层还是用到了EMF. 花了两天时间仔细研究了以下EMF,的确是个好东西. EMF根据ecore建模(可以和schema的xsd相互转换)生成强类型的EMF代码. 这个强类型更强的地方是可以取得meta信息,从而可以用于校验和界面辅助信息的生成.类似于动态bean,属性也可以根据名称动...

2024-01-10

公开一个 macOS 命令执行技巧

作者:漂亮鼠原文链接:https://mp.weixin.qq.com/s/GZ5eS_lHiBBb7jHNu6PUgg0x00 前情提要最近在研究mac上的一些命令注入问题,看着看着觉得蛮有意思就先记录一下。这里主要围绕比较常见的open命令展开。顺便说一句我的mac是所以如下的可能都是bug!0x01 open的基础使用先来看看open的help比如open -a /System/Applic...

2024-01-10

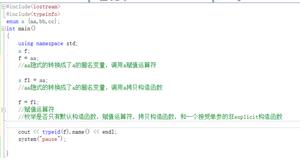

正向角度看 Go 逆向

作者:漏洞研究团队@深信服千里目安全实验室原文链接:https://mp.weixin.qq.com/s/CrmgqLwXUaR7Uccj_72f3gGo语言具有开发效率高,运行速度快,跨平台等优点,因此正越来越多的被攻击者所使用,其生成的是可直接运行的二进制文件,因此对它的分析类似于普通C语言可执行文件分析,但是又有所不同,本文将...

2024-01-10

weblogic 无文件 webshell 的技术研究

作者:宽字节安全原文链接:https://mp.weixin.qq.com/s/euYuuI78oJhUHt9dVkomKA本文为作者投稿,Seebug Paper 期待你的分享,凡经采用即有礼品相送!投稿邮箱:paper@seebug.org 上篇文章中着重研究了tomcat的内存马以及实现方法。这篇文章主要研究了weblogic的内存马实现原理。在这里实现的原理与tomcat基本相同,同...

2024-01-10

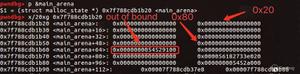

深入分析 IO_FILE 与 Unosrtbin Largebin attack 的结合利用

作者:V1NKe来源:https://xz.aliyun.com/t/5267前言:最近在学习的过程中,遇到一个很有趣的东西,就是IO_FILE和Largebin Unsortbin attack的结合利用,这个技巧能延伸出来很多种利用方式。正文:就拿最近的*CTF上的heap_master来举例。 因为本文主讲利用技巧,所以具体程序分析这里就略过了。程序在mmap区域上...

2024-01-10

数据签名的意义

客户端与服务端通信时,把消息加密之后,然后还要对消息进行一个签名, 这个签名网上的资料都是说防止消息被修改,可是我在想一个问题,如果消息被破解之后修改了,而且还可以重新加密,那签名也可以重新签啊,这个签名有什么意义呢?回答:非对称加密的意义在于:即便一条密文被破解,攻...

2024-01-10

直播App的那个红心气泡如何实现?

用DeviceOne开发App的时候,如何实现直播App中的右下角送红心的效果?回答:这种效果?回答:回答:http://bbs.deviceone.net/forum.php?mod=viewthread&tid=308回答:有一种动画效果叫做 —— 粒子动画。回答:直播客户端的鼻祖 应该是twitter的Periscope 。 国内大多山寨加改进。所以尝试用Periscope关键字去github搜索...

2024-01-10

weex ios 拨打电话

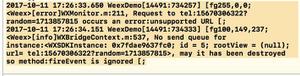

weex安卓使用 a标签的 href="tel:15670306322" 能进行拨打电话(跳到拨号页面)ios不可以,有报错,如图求解?回答:楼主有没有解决?...

2024-01-10

腾讯的 Sdk4J.jar 和 支付宝的一个JAR commons-codec-1.6.jar 冲突,怎么处理

腾讯的 Sdk4J.jar 和 支付宝的一个JAR commons-codec-1.6.jar 冲突,怎么处理,你们有遇到没java public static String getAbstract(String strFilePath, String file_digest_type) throws IOException { PartSource file = new FilePartSource(new File(strFilePath)); if(file_dige...

2024-01-10

tomcat 启动的问题。

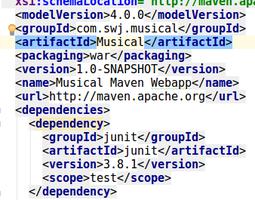

maven项目下用的tomcat插件,启动后,访问地址为 Running war on http://localhost/:8080/Musical,而不是正常的http://localhost/:8080/ 这是为啥呢?是不是因为缺少配置呢?下面截图为pom.xml[INFO] Scanning for projects...[INFO] [INFO] -----...

2024-01-10