SQL注入绕过mysql_real_escape_string()

即使使用mysql_real_escape_string()函数,是否存在SQL注入的可能性?

考虑这种示例情况。SQL是用PHP构造的,如下所示:

$login = mysql_real_escape_string(GetFromPost('login'));$password = mysql_real_escape_string(GetFromPost('password'));

$sql = "SELECT * FROM table WHERE login='$login' AND password='$password'";

我听到很多人对我说,这样的代码仍然很危险,即使使用了mysql_real_escape_string()函数也可能被黑。但是我想不出任何可能的利用方式?

像这样的经典注射:

aaa' OR 1=1 --不工作。

您是否知道上面的PHP代码会进行任何可能的注入?

回答:

考虑以下查询:

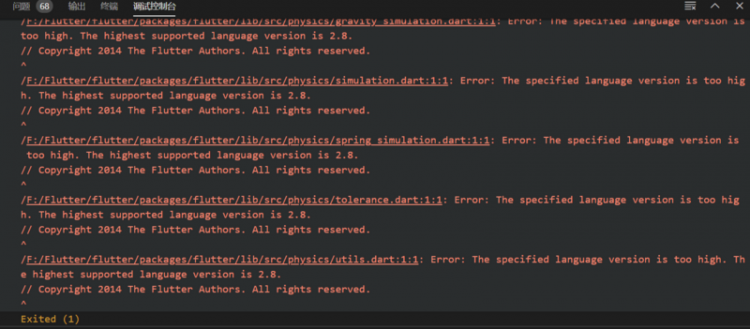

$iId = mysql_real_escape_string("1 OR 1=1"); $sSql = "SELECT * FROM table WHERE id = $iId";

mysql_real_escape_string()不会保护您免受此侵害。 以下也是一个选项:

$iId = (int)"1 OR 1=1";$sSql = "SELECT * FROM table WHERE id = $iId";

以上是 SQL注入绕过mysql_real_escape_string() 的全部内容, 来源链接: utcz.com/qa/433030.html