Windows应急响应和系统加固(6)——Windows历年高危漏洞介绍和分析

Windows历年高危漏洞介绍和分析

一、漏洞介绍:

1.漏洞:

<1>.漏洞:是影响网络安全的重要因素;

<2>.漏洞利用:成为恶意攻击的最常用手段;

<3>.漏洞攻击:产业化、低成本化、手段多样化、低门槛趋势;

<4>.信息化时代:无论个人/企业,都面临严峻的漏洞威胁;

<5>.Windows、Office、IE、Edge、Flash等高危漏洞频繁曝光。

2.Windows漏洞:

<1>.MS08-067 RCE漏洞;

<2>.MS12-020 DoS/蓝屏/RCE漏洞;

<3>.MS15-034 HTTP sys RCE漏洞;

<4>.MS16-114 SMB RCE;

<5>.2017年:WannaCry勒索病毒、MS17-010 Eternal Blue永恒之蓝漏洞、Meltdown/Spectre CPU特性漏洞、黑客奥斯卡神洞、公式编辑器漏洞、CVE-2017-7269 IIS RCE漏洞;

<6>.2018年:幽灵、CPU熔断、震网3、412挂马风暴;

<7>.2019年:CVE-2019-0708 Remote Desktop RCE漏洞;

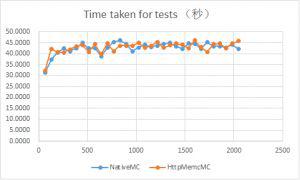

二、图表查看漏洞走势

1.近几年,Windows漏洞提交数量呈现逐年上涨趋势。2018年、2019年,爆发期,对网络安全行业极其考验的年份。

2.Microsoft产品漏洞分类统计:

3.Windows漏洞攻击和利用:病毒分布&被利用的漏洞分布:非PE(邮件钓鱼Office宏病毒、脚本类),更难被检测,占比66%:

三、Windows历年著名高危漏洞

Windows每一次被披露公开,爆发的高危漏洞,在整个社会都会引起轩然大波,影响各个行业,皆因Windows视窗系统应用与各个生产服务领域。

1.MS08-067(CVE-2008-4250):

<1>.漏洞信息:

MS08-067(CVE-2008-4250),具有里程碑意义的一个Windows SMB漏洞,影响深远,是最经典的漏洞之一。在2017年Shadow Brokers泄露的黑客利用程序里,就有MS08-067漏洞,MS08-067(CVE-2008-4250)是典型的

Windows缓冲区溢出漏洞。那时候,Windows的内存堆栈保护(ASLR技术)还没成熟。

漏洞是通过MS RPC over SMB通道(PIPE)调用Server服务程序中的NetPathCanonicalize函数触发造成的。NetPathCanonicalize函数在远程访问其他主机时,会调用NetpwPathCanonicalize函数,对远程访问的路径进行规范

化,而在NetpwPathCanonicalize函数中存在的逻辑错误,造成栈缓冲区可被溢出,最终RCE(remote command/code execute)。

造成大面积影响,可取得SYSTEM权限,完全控制Windows,制造蠕虫病毒、勒索病毒、远控木马等恶意攻击。

<2>影响的组件:svchost.exe netapi32.dll。

<3>.官方公告:

https://docs.microsoft.com/en-us/security-updates/SecurityBulletins/2008/ms08-067

https://query.prod.cms.rt.microsoft.com/cms/api/am/binary/RE2GDlB

<4>.检查补丁:

wmic qfe GET hotfixid | findstr /C:"KB958644"

2.MS17-010(KB4012212):

<1>.漏洞信息:

多个Windows SMB远程执行代码(RCE)漏洞,当 Microsoft服务器消息块 1.0 (SMBv1,文件共享协议漏洞)服务器处理某些请求时,存在多个远程执行代码漏洞。成功利用这些漏洞的攻击者可以获取在目标系统上执行代

码的能力。为了利用此漏洞,在多数情况下,未经身份验证的攻击者可能向目标SMBv1服务器发送经特殊设计的数据包。

近两年来, “永恒之蓝”漏洞已经成为被利用程度最高的安全漏洞之一 ! 恶意攻击利用“永恒之蓝”漏洞,主动传播蠕虫式勒索病毒,“永恒之蓝”(WannaCry)开启了勒索病毒的新时代。

注:WannaCry勒索病毒,恶意攻击者利用The Shadow Brokers释放的永恒之蓝漏洞进行勒索病

毒、蠕虫传播,在全世界范围内超过23万台主机感染。目前还存在变种病毒。 、

<2>.影响范围:

Windows XP、2003、Windows7、Windows Server 2008 R2、Windows8.1、Windows Server2012、Windows10、Windows Server 2016

<3>.表现:感染勒索病毒,文件损毁。

<4>.官方公告:

https://docs.microsoft.com/en-us/security-updates/SecurityBulletins/2017/ms17-010

<5>.检查补丁:

wmic qfe GET hotfixid | findstr /C:"KB4012212"

3.CVE-2018-8174/CVE-2018-8893:IE双杀0day,高危漏洞:

<1>.漏洞信息:

Word文档通过CVE-2017-0199的OLE Autolink漏洞利用方式嵌入恶意网页,所有的漏洞利用代码和恶意载荷都通过远程的服务器加载;中招用户点击打开诱饵文档后,首先Word进程将访问远程的IE vbscript 0day(CVE-

2018-8174)网页,漏洞触发后将执行Shellcode,然后再发起多个请求从远程的服务器获取payload数据解密执行;Payload在执行的过程中word进程会在本地释放3个DLL后门程序,通过powershell命令和rundll32命令分别执行安装后门

程序,后门的执行过程使用了公开的UAC绕过技术,并利用了文件隐写技术和内存反射加载的方式来避免流量监测和实现无文件落地加载。

利用该0day漏洞,对IE内核浏览器和Office进行APT攻击(e.g. APT-C-06组织,针对中国政府、科研、外贸领域,长期蛰伏,监控);最新版本的IE浏览器及使用了IE内核的应用程序。用户在浏览网页或打开Office文档时都

可能中招,最终被黑客植入后门木马完全控制电脑。

利用多次UAF(Use After Free 释放重引用漏洞)来完成类型混淆,通过伪造数组对象完成任意地址读写,最终通过构造对象后释放来获取代码执行。代码执行并没有使用传统的ROP(Return orientedProgramming(面向返回的

编程))或者GodMode(NT6系统中隐藏的一个简单的文件夹窗口包含了几乎所有系统的设置),而是通过脚本布局Shellcode来稳定利用。

<2>.官方介绍:

https://support.microsoft.com/en-us/help/4134651/description-of-the-security-update-for-vulnerabilities-in-windows

<3>.检查补丁:

wmic qfe GET hotfixid | findstr /C:"KB4134651"

<4>.因一代补丁并未完全解决问题,衍生的新漏洞:

CVE-2018-8242,IE双杀,二代0day漏洞;

CVE-2018-8373,IE双杀,三代0day漏洞;

4.CVE-2019-0708:

<1>.漏洞信息:

2019年5月14日,Windows远程桌面服务(Remote Desktop Services,TCP/UDP 3389 RDP)存在严重安全漏洞(破坏力巨大),利用预身份验证,无需用户授权,执行任意代码(RCE),安装后门,查看、篡改隐私数

据,创建拥有完全用户权限的新账户等攻击行为,可完全控制目标的计算机。可利用该漏洞制作堪比2017年席卷全球的WannaCry类蠕虫病毒,进行大规模传播、破坏;

<2>.影响系统版本:

Windows XP(KB4500331)、Windows 2003(KB4500331)、Vista(KB4499180)、2008/2008 R2( KB4499180)、Windows 7(KB4499175)。

<3>.官方信息:

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2019-0708

<4>.免费检测工具:

https://free.360totalsecurity.com/CVE-2019-0708/detector_release.zip

<5>.漏洞检测:

wmic qfe GET hotfixid | findstr /C:"KB4499175"

注:打开Windwos命令行界面,输入"regedit"打开注册表 -->按照如下两种方式即可查看和修改端口号:

注:文中所有的检测补丁是否存在的指令 :wmic qfe GET hotfixid | findstr /C:"X",若指令存在则会反弹补丁"X",否则不显示。

以上是 Windows应急响应和系统加固(6)——Windows历年高危漏洞介绍和分析 的全部内容, 来源链接: utcz.com/z/514065.html