《艾爾登法環》盾槍流詳細攻略 盾槍流武器盾牌及護符搭配建議

英偉達機密資料被盜,讓廣大網友吃了不少瓜。

但從現在起,每個人都要小心了,別隻顧著吃瓜了。

因為黑客們正在用被盜資料製造能騙過系統的病毒。

這次洩漏的資料中,包括英偉達開發人員用於簽署驅動程式和可執行檔案的兩個簽名證書。

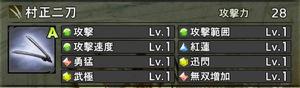

黑客獲得的簽名證書之一

拿到證書後,黑客就可以把惡意程式偽裝成英偉達開發的軟體,比如顯示卡驅動,從而騙過系統。

線上查毒平臺VirusTotal顯示,黑客已經開始嘗試用證書給遠端訪問木馬簽名了。安全人員也注意到了這一點。

現在黑客和安全人員正在進行著一場攻防大戰。

黑客們將打包好的病毒上傳到VirusTotal,這裡幾乎集成了市面上所有防毒軟體。

如果沒被防毒軟體查出來,那就說明惡意程式碼比較安全,可以投放使用了。

除了上面所說的木馬外,還有人用證書對Windows驅動程式進行簽名。

雖然用於簽名的證書已經過期,但仍然會對Windows系統造成風險。

因為Windows系統為了保證向下相容性,防止系統無法啟動,在某些情況下會接受2015年7月29日之前證書籤發的驅動程式。

所以用著過期證書,病毒也一樣能偽裝成合法的英偉達驅動程式。

那使用者應該怎麼辦,才能防止中毒呢?

微軟企業和作業系統安全總監David Weston在Twitter上給出了對策:以管理員身份配置Windows Defender應用程式控制策略,這樣就能控制可以載入哪些驅動程式,防止病毒被載入到系統中。

然而,使用這種方法比較複雜,並不適合電腦小白。

有人建議微軟撤銷對這兩個英偉達過期證書的許可,但這又有可能導致真的英偉達驅動程式被阻止。

微軟真的有點難辦。

不過好訊息是,雖然系統自帶反病毒軟體不好使,但由VirusTotal的掃描結果顯示,現在的防毒軟體很多能發現偽裝的病毒,事情可能並沒有想象的那麼糟。

安全提醒:

1、本次英偉達程式碼簽名證書被竊取、冒用的事件,警示我們在程式碼簽名證書頒發後,軟體開發商仍需要加強手段保密,保證私鑰安全,謹防被竊取冒用;

2、程式碼簽名證書仍然是目前防止惡意軟體、保護軟體開發商身份的有效機制:程式碼簽名機制是基於PKI技術的成熟機制,幫助開發者和終端使用者建立安全信任的軟體釋出環境和使用環境。程式碼簽名證書是由權威CA機構認證開發者身份後頒發,提供給軟體開發者對其開發的軟體程式碼進行數字簽名,附上可信身份證明並保護程式碼完整性,防止軟體程式碼被仿冒或篡改。使用者下載軟體時,作業系統或瀏覽器可通過數字簽名驗證軟體程式碼來源可信,且沒有被非法篡改或植入病毒木馬,保護使用者不會被病毒、惡意程式碼和間諜軟體所侵害。較新的作業系統和瀏覽器都設定較高級別的網路安全策略,要求應用程式、驅動程式和軟體程式新增數字簽名,Windows使用者帳戶控制(UAC)會對任何互動式應用程式強制執行數字簽名檢查。

安全建議:

1、建議軟體開發商安全保護好自己的程式碼簽名證書,比如:申請更高級別的ev程式碼簽名證書,採用硬體Key儲存證書,保護證書私鑰安全;沃通提供EV程式碼簽名證書,具有普通核心程式碼簽名證書的所有功能,但不同的是採用更加嚴格國際標準擴充套件驗證(EV驗證),並且有嚴格的證書私鑰保護機制--必須採用 USB Key來保護簽名證書的私鑰,以防止證書被非法盜用,確保簽名證書安全。EV程式碼簽名證書Pro執行國際標準組織、CA/瀏覽器論壇和微軟規範的嚴格身份驗證標準,並被微軟指定用於核心程式碼簽名。

2、建議申請多張程式碼簽名證書,為企業多款不同軟體程式進行簽名,需要緊急吊銷問題證書時,不影響其他軟體程式的正常使用;沃通提供微軟官方推薦的程式碼簽名證書,列入微軟硬體開發人員中心推薦列表,由全球信任頂級根簽發,根證書預置在作業系統和瀏覽器的受信任列表,以及大部分裝置和應用程式中,無縫實現簽名程式碼驗證和信任。

宣告:本文相關資訊來自量子位,版權歸作者所有,轉載目的在於傳遞更多資訊。如有侵權,請聯絡本站刪除。

以上是 《艾爾登法環》盾槍流詳細攻略 盾槍流武器盾牌及護符搭配建議 的全部内容, 来源链接: utcz.com/yxgl/577187.html